占个坑。

最终在元宝的帮助下定位到了问题。

1.直接使用docker compose生成的容器,容器使用的网络不是默认的docker0,iptables配置不正确,没有开启ip伪装?好像是叫这个······

2.内核转发参数没有开启

最终定位到引发的原因:

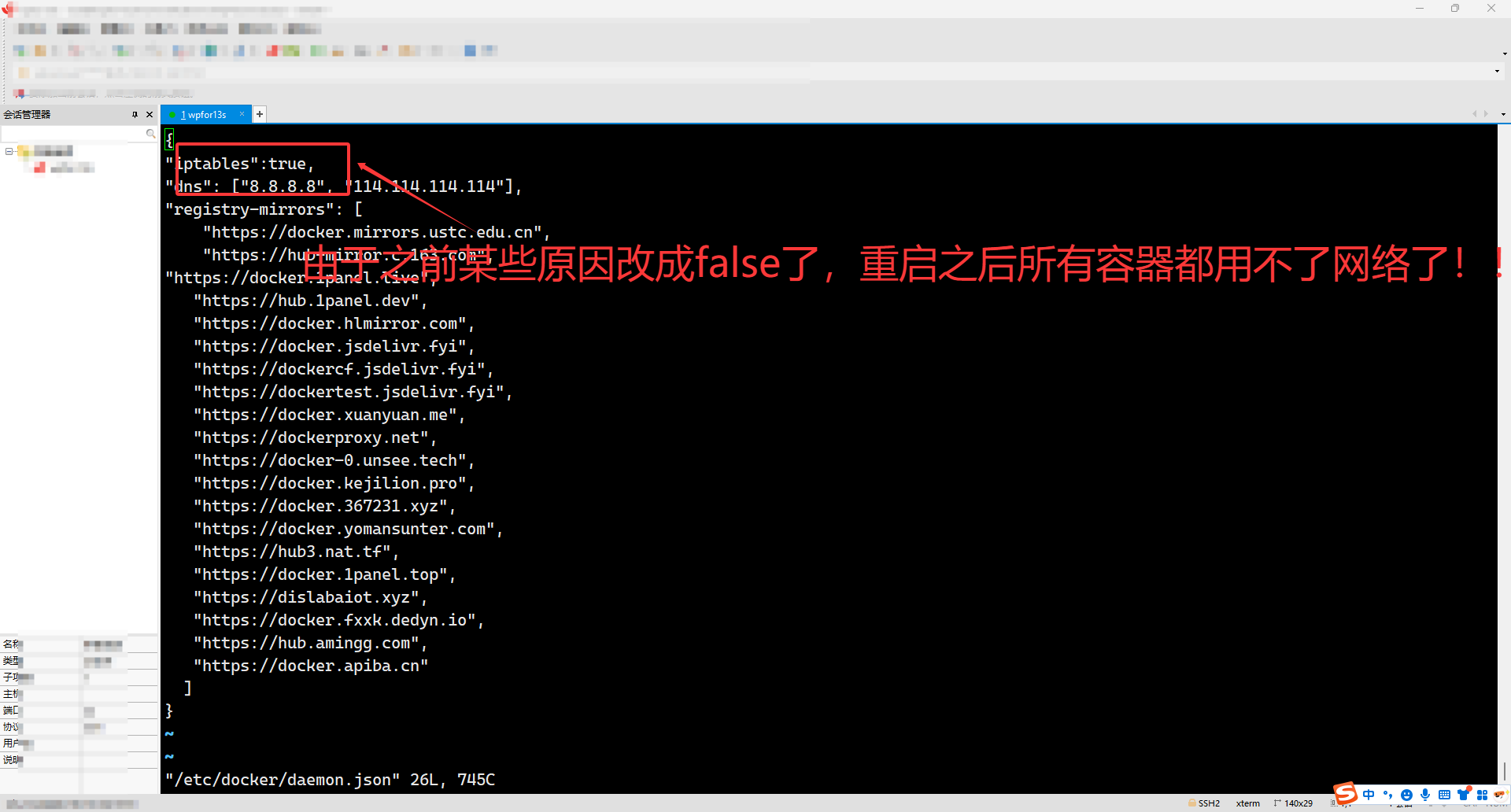

好像是为了关闭防火墙之类的问题,直接在docker的配置文件daemon.json里关闭了iptables配置,当时因为没有重启看不出问题,某次服务器重启后走容器的服务全挂了。。坑啊!!

==================以下为AI总结内容===============================================

Docker容器网络故障排查:从容器无法访问外网到彻底解决

问题背景

在Linux服务器上部署Docker服务时,发现容器内部无法ping通外网(如8.8.8.8),但宿主机网络正常。经过一系列排查,最终定位到问题并解决。

问题排查全流程

1.2 检查Docker服务状态

systemctl status docker

✅ Docker服务正常运行

1.3 测试容器网络

docker run -it --rm alpine ping 8.8.8.8

❌ 容器内部无法ping通外网

初步排查

2.1 检查内核IP转发

cat /proc/sys/net/ipv4/ip_forward✅ 输出为1,IP转发已开启

2.2 检查防火墙状态

检查iptables

iptables -L -n

检查firewalld

systemctl status firewalld

✅ 防火墙已关闭

2.3 重启Docker服务

systemctl restart docker❌ 问题依旧存在

深入诊断

3.1 发现Docker警告

docker info | grep -A5 "Networks"⚠️ 输出警告:

WARNING: bridge-nf-call-iptables is disabled

WARNING: bridge-nf-call-ip6tables is disabled

3.2 检查容器网络配置

进入容器查看路由

docker exec -it 容器名 ip route

输出:default via 172.19.0.1 dev eth0

输出:172.19.0.0/16 dev eth0 scope link src 172.19.0.3

✅ 容器内部路由配置正常

3.3 检查Docker网络

查看默认bridge网络

docker network inspect bridge

发现:容器没有连接到默认bridge网络

发现:Containers字段为空

3.4 检查容器实际连接的网络

查看容器实际连接的网络

docker inspect 容器名 --format='{{json .NetworkSettings.Networks}}'

输出:容器连接到了自定义网络 super-agent-party_default

3.5 检查自定义网络配置

docker network inspect super-agent-party_default

关键发现:

{

"Name": "super-agent-party_default",

"Options": {}, // 这里为空,缺少关键配置!

"IPAM": {

"Config": [

{"Subnet": "172.19.0.0/16", "Gateway": "172.19.0.1"}

]

}

}

问题根源分析- 核心问题

自定义网络 super-agent-party_default创建时没有启用IP伪装(IP Masquerade),导致容器发出的数据包无法进行NAT转换,从而无法访问外网。 - 技术原理

Docker容器通过虚拟网桥连接

容器访问外网需要进行源地址转换(SNAT/MASQUERADE)

自定义网络默认不启用IP伪装时,缺少相应的iptables规则

容器数据包无法被正确转发到外网 相关因素

内核参数问题:bridge-nf-call-iptables被禁用

网络配置问题:自定义网络缺少IP伪装配置

iptables规则缺失:缺少POSTROUTING链的MASQUERADE规则

解决方案

方案1:临时修复(立即生效)1. 加载必要内核模块

sudo modprobe br_netfilter

2. 启用内核参数

echo 1 | sudo tee /proc/sys/net/bridge/bridge-nf-call-iptables

echo 1 | sudo tee /proc/sys/net/bridge/bridge-nf-call-ip6tables

echo 1 | sudo tee /proc/sys/net/ipv4/ip_forward

3. 添加iptables MASQUERADE规则

sudo iptables -t nat -A POSTROUTING -s 172.19.0.0/16 -j MASQUERADE

4. 重启容器测试

docker restart 容器名

docker exec 容器名 ping 8.8.8.8

方案2:永久修复(修改Docker Compose配置)

在docker-compose.yml中添加网络配置

version: '3'

services:

your-service:

# ... 服务配置 ...

networks:

default:

driver: bridge

ipam:

config:

- subnet: 172.19.0.0/16

gateway: 172.19.0.1

driver_opts:

com.docker.network.bridge.enable_ip_masquerade: "true"

com.docker.network.bridge.enable_icc: "true"

com.docker.network.bridge.name: "br-super-agent"然后重启服务:

docker-compose down

docker-compose up -d

方案3:永久修复(重新创建网络)

1. 停止相关容器

docker-compose down

2. 删除问题网络

docker network rm super-agent-party_default

3. 创建新的网络(启用IP伪装)

docker network create \

--driver bridge \

--subnet 172.19.0.0/16 \

--gateway 172.19.0.1 \

--opt com.docker.network.bridge.enable_ip_masquerade=true \

--opt com.docker.network.bridge.enable_icc=true \

super-agent-party_default

4. 重启服务

docker-compose up -d

方案4:系统级永久修复

1. 创建内核参数配置文件

sudo tee /etc/sysctl.d/99-docker.conf << EOF

net.bridge.bridge-nf-call-iptables = 1

net.bridge.bridge-nf-call-ip6tables = 1

net.ipv4.ip_forward = 1

EOF

2. 加载配置

sudo sysctl -p /etc/sysctl.d/99-docker.conf

3. 确保模块自动加载

echo "br_netfilter" | sudo tee /etc/modules-load.d/br_netfilter.conf

4. 配置Docker守护进程

sudo tee /etc/docker/daemon.json << EOF

{

"iptables": true,

"ip-forward": true,

"ip-masq": true

}

EOF

5. 重启Docker

sudo systemctl restart docker

验证修复结果

验证网络连通性

docker exec 容器名 ping -c 3 8.8.8.8

✅ 应该能成功ping通

验证iptables规则

sudo iptables -t nat -L POSTROUTING -n -v

✅ 应该能看到MASQUERADE规则

验证内核参数

cat /proc/sys/net/bridge/bridge-nf-call-iptables

✅ 应该输出1

知识储备总结

- Docker网络基础

网络模式

bridge模式:默认模式,容器通过docker0网桥连接

host模式:容器共享宿主机网络命名空间

none模式:无网络连接

自定义网络:用户定义的bridge或overlay网络

关键组件

docker0:默认的虚拟网桥

veth pair:连接容器和网桥的虚拟以太网设备对

网络命名空间:Linux网络隔离机制 Linux网络知识

网络栈

网络接口:物理或虚拟网络接口

网桥:二层网络设备,连接多个网络接口

路由:IP层数据包转发

iptables:包过滤和NAT工具

网络命名空间:网络资源隔离

关键命令网络接口

ip link show

ip addr show

路由

ip route show

ip route get 8.8.8.8

网桥

bridge link show

brctl show

连接跟踪

conntrack -L

iptables与NAT

关键表和链

nat表:网络地址转换

PREROUTING:数据包进入时修改目标地址

POSTROUTING:数据包离开时修改源地址

OUTPUT:本地产生的数据包

filter表:数据包过滤

FORWARD:转发数据包

INPUT:进入本机的数据包

OUTPUT:离开本机的数据包

MASQUERADE规则语法

iptables -t nat -A POSTROUTING -s <源网段> -j MASQUERADE

示例:为172.19.0.0/16网段启用NAT

iptables -t nat -A POSTROUTING -s 172.19.0.0/16 -j MASQUERADE

Docker网络配置

网络创建参数基本参数

docker network create \

--driver bridge \ # 网络驱动

--subnet 172.19.0.0/16 \ # 子网

--gateway 172.19.0.1 \ # 网关

--opt com.docker.network.bridge.enable_ip_masquerade=true \ # IP伪装

--opt com.docker.network.bridge.enable_icc=true \ # 容器间通信

my_network

网络诊断命令查看网络列表

docker network ls

查看网络详情

docker network inspect 网络名

查看容器网络信息

docker inspect 容器名 --format='{{json .NetworkSettings}}'

桥接流量通过iptables

/proc/sys/net/bridge/bridge-nf-call-iptables

/proc/sys/net/bridge/bridge-nf-call-ip6tables

内核模块

加载必要模块

modprobe br_netfilter

modprobe nf_nat

modprobe nf_conntrack

查看已加载模块

lsmod | grep -E "br_netfilter|nf_nat|nf_conntrack"

问题排查方法论

分层排查法

容器层

docker exec 容器 ip route

docker exec 容器 ip addr

docker exec 容器 ping 网关

Docker层

docker network inspect

docker inspect 容器

docker info

宿主机层

ip route show

iptables -L -n -v

ip link show

内核层

sysctl -a | grep ip_forward

lsmod | grep bridge

cat /proc/sys/net/bridge/bridge-nf-call-iptables

数据包追踪使用tcpdump追踪

tcpdump -i any host 8.8.8.8 -n

使用conntrack追踪连接

conntrack -L -d 8.8.8.8

常见问题与解决方案

问题现象

可能原因

解决方案

容器无法访问外网

- IP转发未开启

- 缺少MASQUERADE规则

- 防火墙阻止

- 开启ip_forward

- 添加iptables规则

- 配置防火墙

容器间无法通信

- 容器不在同一网络

- 网络策略限制

- ICC被禁用

- 连接到同一网络

- 检查网络策略

- 启用ICC

端口无法访问

- 端口未暴露

- 防火墙限制

- 绑定地址错误

- 检查端口映射

- 配置防火墙

- 检查绑定地址

最佳实践建议

网络规划

明确子网划分

合理规划网关地址

避免IP地址冲突

配置管理

使用Docker Compose管理网络

版本控制网络配置

文档记录网络拓扑

安全考虑

最小化网络暴露

使用网络策略限制访问

定期审计iptables规则

监控与日志

监控容器网络连通性

记录网络配置变更

设置网络异常告警

总结

通过本次故障排查,我们不仅解决了具体问题,还深入理解了Docker网络的工作原理。关键点包括:

IP伪装是容器访问外网的关键:容器数据包需要通过MASQUERADE规则进行源地址转换

内核参数必须正确配置:bridge-nf-call-iptables和ip_forward必须启用

自定义网络需要显式配置:Docker Compose创建的网络默认不启用IP伪装

分层排查是有效的调试方法:从容器到宿主机到内核,逐层排查

掌握这些知识后,您应该能够独立解决大多数Docker网络问题,并能够设计合理的容器网络架构。